汽车制造商巨头日产澳大利亚分公司网络遭Akira勒索软件攻击

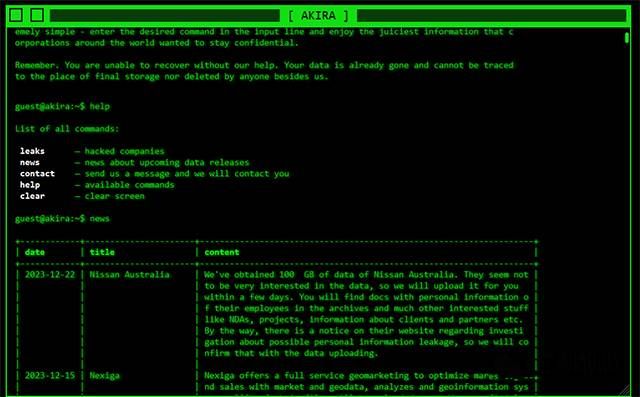

Akira勒索软件团伙声称它侵入了日本汽车制造商日产汽车澳大利亚分公司-Nissan Australia的网络。Akira表示,其行动者据称从该汽车制造商的系统中窃取了约100GB的文件。攻击者威胁要在网上泄露敏感的业务和客户数据,包括项目数据、客户和合作伙伴的信息以及保密协议。因为日产拒绝参与或支付赎金后,与日产的赎金谈判失败。

Akira勒索软件团伙发布消息称,“我们已经获得了Nissan Australia的100GB数据。他们似乎对这些数据不太感兴趣,所以我们会在几天内为您上传。您会在档案中找到包含其员工个人信息的文档以及许多其他感兴趣的内容,例如保密协议、项目、有关客户和合作伙伴的信息等。顺便说一下,他们的网站上有一个关于调查可能的个人信息泄露的通知,因此我们将通过上传数据来确认这一点。”

12月初,跨国汽车制造商日产大洋洲地区分公司宣布遭受网络攻击,并对事件展开调查。此次攻击的细节尚未公布,但该公司向日产大洋洲部门的客户通报了潜在的数据泄露事件,并警告他们未来几天存在诈骗风险。日产大洋洲是著名日本汽车制造商的一个区域部门,负责澳大利亚和新西兰的分销、营销、销售和服务。日产已通知澳大利亚网络安全中心和新西兰国家网络安全中心。

Akira于2023年3月出现,并在迅速聚集了来自各行业的大量受害者后引起了人们的关注。

2023年6月,Akira勒索软件运营者开始部署其加密器的Linux变体,旨在针对企业环境中广泛使用的VMware ESXi虚拟机。

根据BleepingComputer看到的谈判结果,该勒索软件组织要求支付20万美元到数百万美元的赎金,具体金额取决于被入侵组织的规模。

虽然另一种名为Akira的勒索软件病毒于2017年发布,即五年前,但这两个行动不太可能有关联。

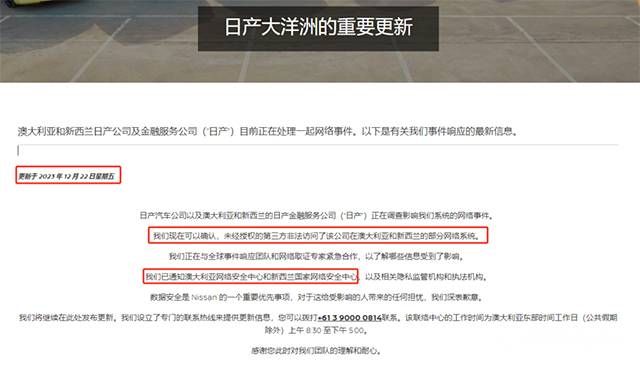

虽然该日产公司尚未对12月5日披露的网络攻击进行归因,但今天确实在其网站上添加了新的更新,确认攻击者已破坏了其在澳大利亚和新西兰的部分系统。

12月22日,周五,日产发布了事件动态更新。

日产表示,仍在调查该事件的影响以及个人信息是否已被访问。它还致力于恢复受攻击影响的系统(这一过程于事件披露后于12月5日开始)。

日产表示:“我们尚无法确认网络事件的严重程度。我们正在与全球事件响应团队和网络安全专家合作,紧急调查该事件。”

“一些经销商系统将受到影响,但是,您当地的日产经销商仍在运营。请直接与当地的日产经销商联系,以协助解决所有车辆和服务查询。”

日产表示,仍在努力恢复系统,并计划通过其网站nissan.com.au和nissan.co.nz提供更新。

可能是因为存储在受感染系统上的一些数据存在被访问或被盗的风险,日产还警告客户“对任何异常或可疑的在线活动保持警惕”。

日产尚未回复BleepingComputer就网络事件发表评论和提供更多信息的请求。

参考资源

1、https://securityaffairs.com/156283/cyber-crime/akira-ransomware-breached-nissan-australia.html

2、https://www.nissan.com.au/website-update.html

3、https://www.bleepingcomputer.com/news/security/nissan-australia-cyberattack-claimed-by-akira-ransomware-gang/

来源:网空闲话plus